Qu’est-ce qu’un ransomware ? Quel est son mécanisme d’action ? Son objectif ?

Vous avez du mal à accéder aux données contenues sur votre ordinateur ? Un message bizarre qui apparaît vous signifiant de procéder à un paiement avant de retrouver l'accès à vos données ? Vous avez probablement affaire avec un ransomware. Mais de quoi s'agit-il au juste ?

L'univers des virus informatiques est très large et il serait difficile d'en dresser une liste exhaustive. Chaque jour, de nouveaux types de logiciels malveillants émergent, rendant la cybersécurité toujours plus complexe. Parmi les menaces les plus redoutées, le ransomware occupe une place particulière, car il cible aussi bien les particuliers que les entreprises.

Les conséquences d'une attaque de ransomware peuvent être dramatiques : perte d'accès à des documents essentiels, paralysie d'un service, ou encore vol d'informations sensibles.

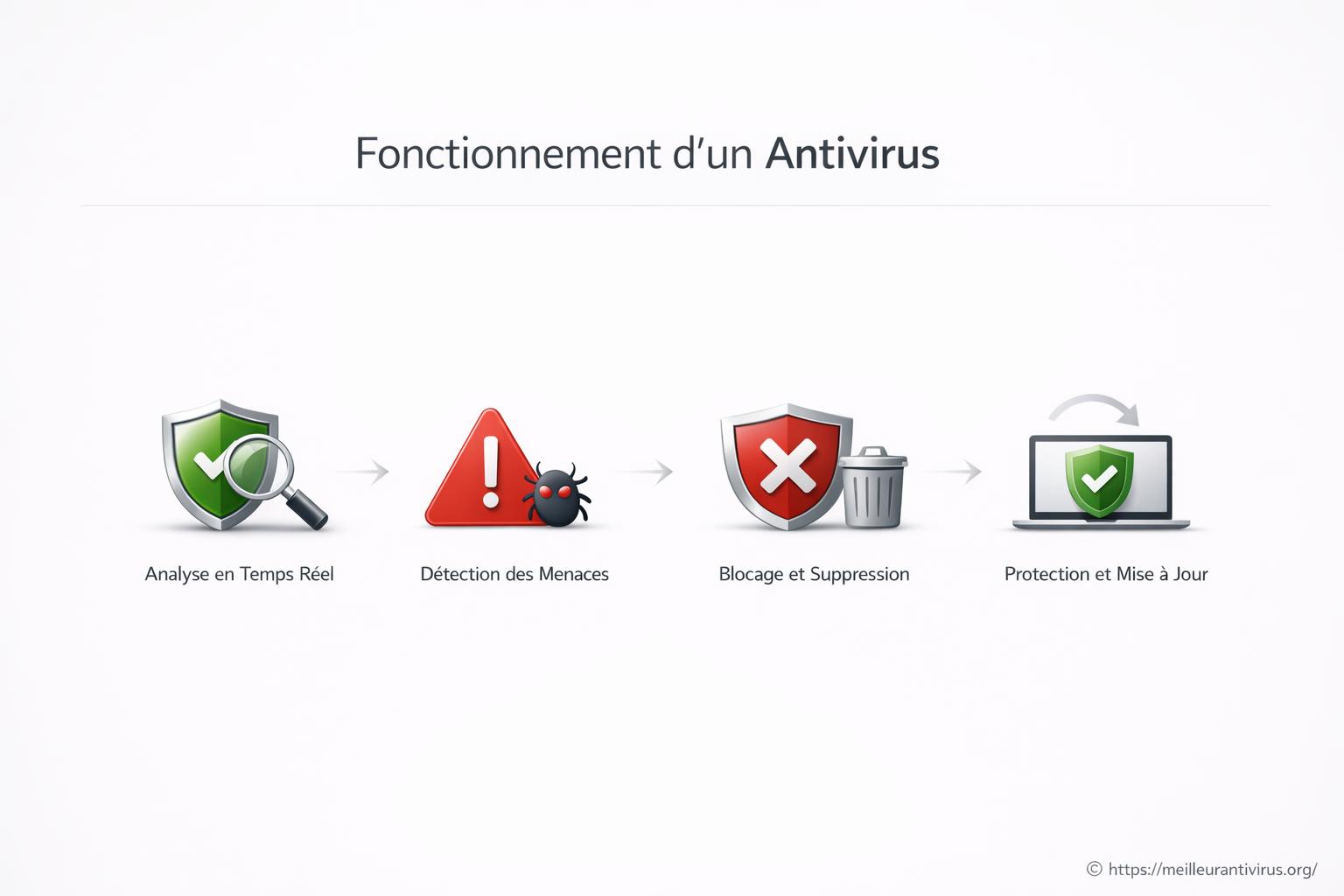

► Rendez vous sur cette page pour voir notre comparatif d'antivirus.

Encore appelé « rançongiciel » en français, le ransomware est utilisé pour procéder à des attaques informatiques ciblées. Ce qui le distingue des autres virus, c'est son objectif : bloquer l'accès aux données d'une machine pour réclamer une récompense financière en échange de leur restitution.

Contrairement à d'autres types de malwares qui cherchent à dérober discrètement des données ou à exploiter des ressources, le ransomware annonce très clairement sa présence par un message intimidant affiché à l'écran.

Historiquement, on attribue l'apparition du ransomware à la Russie avant que la menace ne s'étende aux États-Unis, à l'Allemagne, puis finalement à l'ensemble du globe. Aucune région n'est aujourd'hui épargnée.

Que vous soyez un particulier possédant des souvenirs précieux ou une entreprise avec des bases de données vitales, nul n'est à l'abri du ransomware. Comprendre son fonctionnement est essentiel pour mieux s'en prémunir.

Quel est le mécanisme d'action du ransomware ?

Le ransomware se comporte comme un cheval de Troie : il s'introduit de façon invisible sur la machine, généralement par un fichier téléchargé depuis un site non sécurisé ou reçu en pièce jointe d'un e-mail frauduleux.

Une fois la charge active exécutée, le ransomware déploie un processus en arrière-plan qui va localiser et chiffrer tous les fichiers personnels (photos, documents, bases de données, etc.), rendant leur ouverture impossible sans la clé adéquate.

Exemples concrets de propagation d'un ransomware :

- Un collaborateur ouvre une pièce jointe malveillante d'un mail semblant provenir de son responsable : en quelques minutes, tout le réseau de l'entreprise est paralysé.

- Un particulier télécharge un logiciel piraté contenant un ransomware : tous ses souvenirs photos sont chiffrés et deviennent inaccessibles.

- Une entreprise oublie de mettre à jour son système d'exploitation : un exploit connu et non corrigé permet à un rançongiciel de bloquer l'intégralité des serveurs.

Il existe deux types de ransomware : le ransomware à chiffrement et le ransomware sans chiffrement.

- Le ransomware à chiffrement utilise un algorithme de cryptographie hybride pour chiffrer et bloquer les données de la victime avec une clé symétrique aléatoire et une clé publique fixée. Ainsi, seul l'utilisateur du ransomware dispose de la clé privée pouvant permettre le déchiffrement des données.

- Exemple : Un ransomware comme WannaCry ou NotPetya a paralysé des hôpitaux et des multinationales en chiffrant leurs fichiers critiques.

- Le ransomware sans chiffrement, à son tour, utilise une payload qui est une application permettant de restreindre l'interface d'un système. Par exemple, il affiche une fausse alerte de la police ou bloque l'accès au bureau Windows en prétendant qu'une infraction a été commise.

- Exemple : Les « police ransomware », qui bloquent l'écran sous prétexte d'une amende à régler, sans chiffrer les fichiers.

| Type | Mode d'action | Récupération des données |

|---|---|---|

| Chiffrement | Verrouille les fichiers par cryptographie | Nécessite une clé privée, souvent absente sans paiement ou support spécialisé |

| Sans chiffrement | Bloque l'accès à l'interface du système | Peut parfois être contourné par des outils spécialisés ou le mode sans échec |

À travers ces différentes techniques, les cybercriminels adaptent leurs attaques selon les cibles et la rentabilité escomptée. Mais leur objectif reste toujours le même : obtenir une rançon.

L'objectif du ransomware : obtenir une rançon

Après son infiltration sur la machine, le ransomware chiffre toutes les données qui s'y trouvent. Le déchiffrage ne devient possible qu'en obtenant une clé spécifique. Sans cette clé, toutes les photos, vidéos, documents ou bases de données deviennent inaccessibles.

Message typique affiché par un ransomware :

« Vos fichiers ont été chiffrés. Pour les récupérer, effectuez un paiement de 500 $ en bitcoins dans les 72 heures. Passé ce délai, vos données seront définitivement perdues. »

Pour obtenir la clé de déchiffrage, il est demandé au propriétaire de la machine d'effectuer un paiement anonyme via une monnaie virtuelle, le plus souvent en bitcoins ou en Monero, pour éviter toute traçabilité de la transaction. Le montant de la rançon varie en fonction de la cible, allant de quelques centaines à plusieurs millions d'euros dans le cas de grandes entreprises ou d'institutions publiques.

Il est important de préciser que, même en payant la rançon, rien ne garantit que vous recevrez réellement la clé (ou que vos fichiers seront intacts). Les autorités et experts en cybersécurité déconseillent systématiquement de payer, car cela encourage les criminels et ne garantit pas la restauration des données.

Au contraire, contactez un professionnel de la sécurité informatique, déconnectez l'ordinateur du réseau, et signalez l'incident auprès des autorités compétentes (ANSSI, police, gendarmerie).

► Utilisez notre comparatif d'antivirus pour trouver la solution à votre problème.

Comment se protéger efficacement contre les ransomwares ?

Résumé des bonnes pratiques à adopter afin d'éviter les attaques de ransomware :

- Mettez toujours à jour vos logiciels, votre système d'exploitation et vos antivirus.

- Effectuez des sauvegardes régulières de vos données (sur des disques durs externes déconnectés ou sur le cloud sécurisé).

- Ne cliquez jamais sur des liens ou des pièces jointes suspectes, même si le message semble provenir d'un contact connu.

- Activez un pare-feu et utilisez une solution antivirus reconnue et tenue à jour.

- Sensibilisez tous les utilisateurs au sein de votre entreprise ou de votre famille aux risques et réflexes de vigilance.

- Restreignez les droits utilisateurs pour éviter la propagation du ransomware dans les réseaux d'entreprise.

- Déconnectez immédiatement l'ordinateur d'Internet et du réseau local.

- Ne redémarrez pas la machine et ne tentez pas d'ouvrir les fichiers chiffrés.

- Consultez un expert en cybersécurité pour une prise en charge adaptée.

- Prévenez les autorités compétentes pour signaler l'incident.

En résumé, le ransomware est une menace majeure et persistante qui évolue sans cesse. Il est fondamental de combiner prévention, vigilance et réactivité pour limiter les risques et protéger efficacement ses données. Investir dans de bonnes solutions de sécurité et adopter les bons réflexes reste votre meilleure défense face à ce type d'attaque.

[

[