Comment fonctionne l'antivirus ZoneAlarm pour protéger votre ordinateur ?

- Comment fonctionne l'antivirus ZoneAlarm

- Les briques essentielles : ce que ZoneAlarm surveille au quotidien

- Le cycle d'une menace : de la détection à la quarantaine

- Fonctions utiles au quotidien (celles qu'on oublie jusqu'au jour où)

- Réglages recommandés : simples, mais efficaces

- Tableau : qui fait quoi, et quand ça sert

- Une métaphore utile : la «ville» de votre PC

- Aller plus loin : une ressource utile sur l'édition «with Antivirus»

Entre les pièces jointes qui traînent dans une boîte mail, les faux sites «officiels» et les clés USB qui passent de main en main, un ordinateur est un peu comme une maison avec beaucoup de portes. On pense les avoir fermées... jusqu'au jour où l'on découvre une fenêtre restée entrouverte. C'est précisément là qu'un antivirus comme ZoneAlarm intervient : il surveille, filtre, bloque, et vous avertit au bon moment, sans vous demander de devenir expert en cybersécurité.

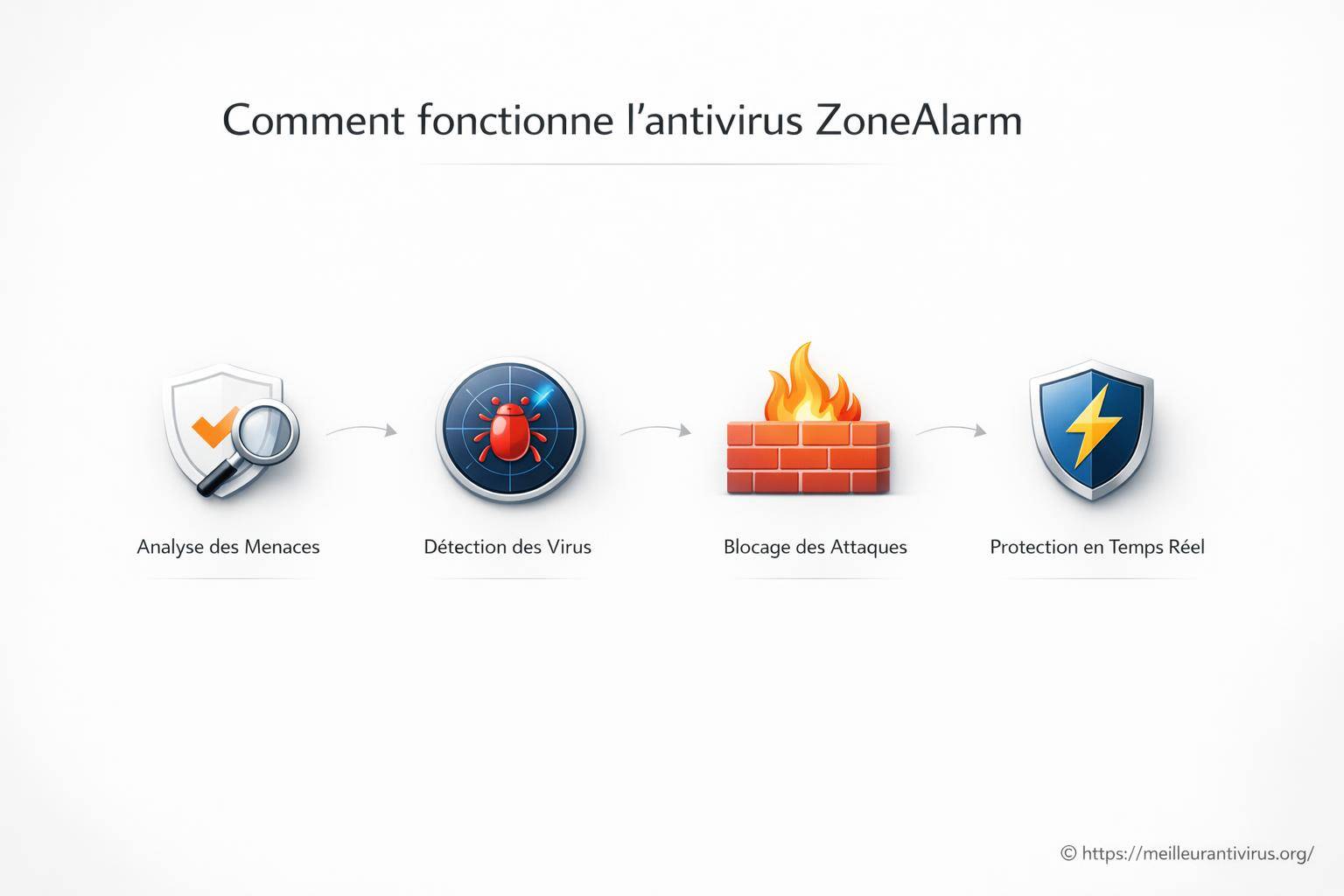

ZoneAlarm s'appuie sur une logique simple à comprendre : repérer les menaces, les arrêter, puis réparer ou mettre en quarantaine ce qui doit l'être. Dans la pratique, ce «simple» repose sur plusieurs couches de défense, un peu comme une équipe de vigiles qui se relaient : l'un contrôle les badges, l'autre inspecte les sacs, un troisième surveille les caméras.

Comment fonctionne l'antivirus ZoneAlarm

ZoneAlarm combine généralement deux piliers : l'analyse anti-malware (fichiers, comportements, liens) et la protection réseau (pare-feu, surveillance des connexions). Cette double approche est utile, parce qu'un virus ne se contente pas d'entrer : il essaie souvent de «téléphoner» vers l'extérieur pour télécharger autre chose, voler des données, ou recevoir des ordres.

Pour garder les choses lisibles : imaginez un poste de douane. L'antivirus contrôle ce qui entre (téléchargements, fichiers copiés, scripts) tandis que le pare-feu contrôle ce qui sort (connexions d'applications, tentatives de contact vers un serveur inconnu). Ce duo forme une barrière cohérente, et c'est souvent ce que les utilisateurs apprécient chez ZoneAlarm.

Un bon antivirus n'est pas seulement un «nettoyeur» : c'est d'abord un garde du corps qui empêche le coup de partir.

Les briques essentielles : ce que ZoneAlarm surveille au quotidien

Le cœur du système repose sur des méthodes complémentaires. D'un côté, la détection «classique» compare des fichiers à une base de signatures ; de l'autre, des mécaniques plus dynamiques observent des signaux étranges (un programme qui chiffre soudainement des dizaines de documents, par exemple). ZoneAlarm cherche à équilibrer détection et fausses alertes, ce point qui agace tout le monde quand il est mal réglé.

1) L'analyse en temps réel (et pas uniquement «à la demande»)

La protection résidente scanne ce qui se lance et ce qui s'écrit sur le disque. Un fichier téléchargé peut être contrôlé dès son arrivée, avant même que vous cliquiez. C'est la différence entre voir un intrus entrer dans le jardin... et le laisser s'installer dans le salon. Dans cette logique, ZoneAlarm utilise souvent une surveillance en continu qui agit sans interrompre votre travail (enfin, la plupart du temps).

Vous pouvez aussi lancer une analyse manuelle : rapide, complète, ou ciblée sur un dossier. Pratique quand on récupère une archive d'un vieux disque dur, ou quand un PC «rame» sans raison claire. [ A lire en complément ici ]

2) Le pare-feu : contrôler qui parle à qui

ZoneAlarm est historiquement associé au pare-feu. L'idée est simple : chaque application qui tente d'accéder à Internet peut être évaluée. Est-ce attendu ? Est-ce cohérent ? Est-ce une appli fraîchement installée qui essaie déjà de contacter dix domaines différents ? Un bon pare-feu n'est pas un mur aveugle, c'est un portier. Ici, ZoneAlarm met l'accent sur le contrôle des connexions, et ça aide à freiner des logiciels indésirables qui «communiquent» en douce.

Dans certains cas, vous verrez des demandes d'autorisation. Prenez deux secondes : autoriser un navigateur connu n'a rien à voir avec autoriser un exécutable au nom bizarre dans un dossier temporaire. Cette micro-décision évite des ennuis.

3) La détection comportementale : reconnaître une attaque même «inconnue»

Quand un malware est nouveau, il peut passer entre les mailles d'une simple liste de signatures. C'est là qu'intervient la détection comportementale : au lieu de chercher un nom, on observe des actions. Chiffrement massif, injection dans d'autres processus, création de tâches planifiées, modifications répétées du registre... ce genre de gestes laisse des traces. ZoneAlarm peut lever un drapeau quand un programme se comporte comme un voleur qui a déjà son plan, même si son visage n'est pas dans le fichier des suspects.

Astuce concrète : si vous testez un logiciel peu connu, installez-le, puis surveillez immédiatement les alertes réseau. Un programme légitime peut se connecter, oui, mais il ne devrait pas agir comme une pieuvre.

Le cycle d'une menace : de la détection à la quarantaine

Quand ZoneAlarm identifie un élément risqué, plusieurs scénarios existent. Il peut bloquer net l'exécution, isoler le fichier, ou vous demander une action si le cas est ambigu. La quarantaine est une zone tampon : le fichier est neutralisé, mais conservé, au cas où il s'agirait d'un faux positif. C'est un peu comme mettre un colis suspect dans une boîte scellée, loin du passage.

Dans la vie réelle, cette étape est cruciale. Supprimer sans réfléchir peut casser un outil légitime ; tout autoriser peut ouvrir grand la porte. L'équilibre se joue souvent là, dans ces choix simples, mais décisifs.

Fonctions utiles au quotidien (celles qu'on oublie jusqu'au jour où)

Selon l'édition, ZoneAlarm peut intégrer des briques supplémentaires. Elles ne servent pas «tous les jours», mais le jour où vous en avez besoin, vous êtes content qu'elles existent. On pense notamment à la protection contre l'hameçonnage (phishing) et aux mécanismes qui filtrent certaines pages piégées.

Autre point appréciable : certains modules surveillent les comportements typiques des rançongiciels. Quand un logiciel tente de transformer vos photos et documents en fichiers illisibles à grande vitesse, le système peut intervenir avant que le dossier entier y passe. Rien n'est magique, mais c'est une ceinture de sécurité de plus.

Une petite liste pour s'y retrouver

Voici, de façon claire, ce que vous pouvez attendre d'un usage «standard» :

- Scan en temps réel des fichiers ouverts, copiés ou téléchargés

- Analyses planifiées (rapide ou complète) pour vérifier régulièrement

- Pare-feu pour filtrer les connexions entrantes et sortantes

- Blocage ou alerte sur des comportements suspects (chiffrement massif, exécution anormale)

- Gestion des éléments isolés via la quarantaine (restaurer, supprimer, ignorer)

Réglages recommandés : simples, mais efficaces

Vous n'avez pas besoin de tout toucher. En revanche, deux ou trois réglages peuvent vraiment changer l'expérience. D'abord, activez les mises à jour automatiques : une base obsolète, c'est un chien de garde qui dort. Ensuite, gardez une analyse planifiée : une fois par semaine est un rythme raisonnable pour un PC familial, et plus fréquent si vous téléchargez beaucoup.

Enfin, prenez l'habitude de lire les alertes réseau. Pas longtemps. Juste assez pour repérer l'absurde : un lecteur PDF qui veut établir une connexion sortante répétée, c'est louche ; un navigateur, c'est normal. Cette vigilance légère fait une différence, et vous gardez la main sur la surface d'attaque sans y passer vos soirées.

Tableau : qui fait quoi, et quand ça sert

| Composant | Rôle | Exemple concret | Quand vous le remarquez |

|---|---|---|---|

| pare-feu | Filtre les connexions | Bloque un exécutable inconnu qui tente d'accéder au Web | Pop-up d'autorisation ou journal réseau |

| Analyse en temps réel | Scanne à l'ouverture/écriture | Contrôle une pièce jointe dès le téléchargement | Message d'alerte ou suppression automatique |

| Détection comportementale | Repère des actions anormales | Stoppe une appli qui chiffre des fichiers à la chaîne | Blocage soudain + notification |

| Quarantaine | Isole sans effacer immédiatement | Met de côté un fichier suspect pour vérification | Élément listé dans l'interface |

Une métaphore utile : la «ville» de votre PC

Si votre ordinateur est une petite ville, ZoneAlarm agit comme un commissariat (qui enquête), un poste-frontière (qui contrôle les entrées/sorties) et un service de mise en sécurité (qui met à l'écart ce qui inquiète). L'intérêt, c'est la coordination : un fichier douteux n'est pas seulement identifié, il est aussi empêché de communiquer, ce qui coupe souvent l'escalade.

Et si vous partagez le PC avec d'autres personnes, fixez une règle simple : on n'autorise pas une alerte «au hasard». En cas de doute, on ferme, on analyse, puis on décide. Cette petite discipline évite bien des infections bêtes.

Aller plus loin : une ressource utile sur l'édition «with Antivirus»

Si vous voulez comparer les fonctionnalités, l'interface et le positionnement de l'offre, vous pouvez aussi consulter cette présentation de ZoneAlarm with Antivirus sur CNET France, utile pour se faire une idée avant installation ou changement de solution : lire cet article.

👉 Lire aussi: Windows désavantage-t-il les antivirus concurrents ? et Avis sur Avast